هارتبليد

هارتبليد Heartbleed، هو ثغرة أمنية في مكتبات أوپنإسإسإل المشفرة مفتوحة المصدر، والتي تستخدم على نطاق واسع لإنجاز پروتوكول أمن طبقة النقل (TLS). قد ترجع الثغرة الأمنية إلى نسيان التأكد من الحدود في تناول امتداد "هارت بيت" heartbeat لأمن طبقة النقل Transport Layer Security (TLS).[3] في 7 أبريل 2014، صدرت نسخة مثبتة من أوپنإسإسإل، في نفس الوقت الذي كشف فيه علناً عن هارتبليد. في ذلك الوقت، كان هناك حوالي 17% (حوالي نصف مليون) من خوادم الوب الآمنة على الإنترنت والمصرح لها من قبل سلطات موثوقة، كان يعتقد أنها معرضة للإصابة بالهجوم، مما يسمح بسرقة المفاتيح الخاصة للخوادم وسجلات جلسات تصفح المستخدمين وكلمات السر الخاصة بهم.[4][5][6][7][8] ويرى كل من إلكترونيك فرونتير فاونديشن،[9] أرس تكنيكا،[10] وبروس شناير[11] جميعاً أن ثغرة هارتبليد "كارثية". جوسف ستاينبرگ، كاتب مقالات الأمن الإلكتروني في مجلة فوربس، كتب، "يرى البعض أن [ثغرة هارتبليد] هي أسوأ إصابة يمكن التعرض لها (على الأقل من حيث الآثار المحتملة) منذ بدأت الحركة التجارية في التدفق على الإنترنت."[12]

وقد أوصى متحدث رسمي بإسم الحكومة الأمريكية بأنه "يجب على الناس أن يستمعوا لنصيحة تغيير كلمات السر من كل المواقع التي يستخدمونها... معظم المواقع قد قامت بإجراءات لسد الثغرة ولذلك فتلك المواقع هي في وضع أفضل من يُستمَع إليه فيما يجب على الناس عمله."[13] وفي يوم الكشف عن الثغرة، نصح مشروع تور أي شخص يسعى لـ"مجهولية أو خصوصية شديدة على الإنترنت" أن "يبقى بعيداً بالكامل عن الإنترنت للأيام القليلة القادمة حتى تستقر الأمور."[14]

هارتبليد مسجل في نظام الثغرات والإنكشافات الشائعة برمز CVE-2014-0160.[15]

التاريخ

الظهور

إمتداد "هارت بيت" لپروتوكولي لبروتوكول أمن طبقة النقل (TLS) وأمن طبقة نقل الداتاگرام (DTLS) هو معيار مقترح وصـّفه RFC 6520، المنشور في فبراير 2012. وهو يوفر طريقة للاختبار والاحتفاظ ببقاء روابط الاتصال الآمن بدون الحاجة لمعاودة التفاوض لإقامة الاتصال كل مرة.

في 2011، د. روبن زگلمان، الذي كان في حينها طالب دكتوراة في جامعة دويسبورگ-إسن، أنجز إمتداد "هارت بيت" لأوپنإسإسإل،[16][17][18] تم مراجعة تعديله من قبل د. ستيفن ن. هنسون، أحد المطورين الرئيسيين الأربعة لأوپنإسإسإل. يبدو أن هنسن فشل في ملاحظة ثغرة في تطبيق زگلمان، فضم كود زگلمانن الذي تسبب في الثغرة الأمنية المسئولة عن هارتبليد، إلى مخزن أكواد أوپنإسإسإل في 31 ديسمبر 2011. دعم "هارت بيت" كان الخيار التلقائي في كل نسخ أوپنإسإسإل، ما لم يطلب المستخدم عدم تشغيله تحديداً، مما تسبب في تأثر كل الإصدارات منذ ذلك الحين. انتشرت الثغرة على نطاق هائل إطلاق إصدار أوپنإسإسإل في 14 مارس، 2012.[19][20][21]

الحل

في 21 مارس 2014، بودو مولر وآدم لانگلي من گوگل كتبا رقعة تصلح الثغرة. تاريخ الرقعة معلوم من برنامج تتبع المشاكل في رد هات.[22] التاريخ التالي المتاح من الأدلة العامة والذي تزعم شركة الآداء والأمن كلاودفلير أنها أصلحت الخلل في أنظمتها في 31 مارس 2014.[23]

حسب مارك ج. كوكس من أوپنإسإسإل، نيل مهتا من فريق أمن گوگل أنه قد أُبلغ عن هارتبليد في 1 أبريل 2014.[24] تنطوي الثغرة على خطأ ما في التعامل مع الذاكرة في تنفيذ إمتداد هارتبليد لطبقة المنافذ الآمنة.[25][26] يمكن استخدام هذا الخلل لكشف ما يزيد عن 64 كيلوبايت من ذاكرة التطبيق في كل heartbeat.[26]

الثغرة تم تسميتها من قبل مهندس في شركة كودنوميكون، شركة فنلندية للأمن الإلكتروني، والتي قامت أيضاً بتأسيس شعار هارتبليد، وأطلقت الموقع الإلكتروني Heartbleed.com لتوضيح الثغرة للعامة.[27] حسب كودنوميكون، فقد كان نيل مهتا أول من أبلغ عن الثغرة لأوپنإسإسإل، لكن اكتشفته كلاً من گوگل وكودنوميكون بشكل مستقل.[19] أعلنت كودنوميكون في 3 أبريل عن تاريخ اكتشافها الثغرة في نفس تاريخ إشعار NCSC-FI (كانت تعرف باسم CERT-FI) لتنسيق القابلية للإصابة.[19][28] ههتا قدم أيضاً تهانيه لكودنوميكون، بدون الدخول في تفاصيل.[29]

في 10 أبريل، "سيسكو للنظام وجونيپر للأعمال، إثنتان من أكبر منتجي معدات الإنترنت، أعلنتا يوم الثلاثاء أن منتجاتهم تأثرت بثغرة هارتبليد. أجهزة الراوتر، الجدران النارية والمفاتيح... جميعها تأثرت بالثغرة، تاركة معلوماتك الشخصية معرضة لسرقتها من قبل الهاكرز."[30]

في 12 أبريل، على الأقل إثنان من الباحثين المستقلين تمكنا من سرقة مفاتيح خاصة باستخدام هذا الهجوم من خادم تجريبي تم إنشائه عمداً لهذا الغرض من قبل كلاودفلير.[31][32]

الاستغلال

أعلنت الوكالة الكندية للإيرادات عن سرقة 900 أرقام دافعي ضرائب التأمين الاجتماعي عن طريق استغلال الثغرة خلال 6 ساعات في 8 أبريل.[33] عند اكتشاف الهجوم، أغلقت الوكالة موقعها الإلكتروني ومددت الموعد النهائي لإيداع الأموال من قبل دافعي الضرائب من 30 أبريل حتى 5 مايو.[34] قالت الوكالة أنها ستمد أي شخص متأثر بخدمات حماية إئتمانية بلا مقابل.

ادعاءات المعرفة والاستغلال المحتملين قبل الكشف عن الثغرة

الكثير من المواقع الإلكترونية الكبرى قام بترقيع أو إعاقة الثغرة في غضون أيام من الإعلان عنها،[35] لكن غير واضح ما إذا المهاجمون المحتملون كانوا على علم به في وقت سابق وإلى أي مدى تم استغلاله.

إعتماداً على اختبارات من سجلات تدقيق الباحثين، أُعلن أن بعض المهاجمين استغلوا هذا الخلل مدة خمسة أشهر على الأقل قبل اكتشافه والاعلان عنه.[36][37] إراتا للأمن رفضت جزئياً هذه الفرضية.[38]

حسب مصدران داخليان تحدثا إلى بلومبرگ.كوم، وكالة الأمن القومي بالولايات المتحدة كانت على علم بالخلل منذ فترة قصيرة قبل الإعلان عنه، لكنها إختارت الإحتفاظ بالأمر سراً، بدلاً من الإعلان عنه، بهدف استغلاله لأغراض خاصة بها.[39][40][41] أنكرت وكالة الأمن القومي الأمر.[42]

سلوك هارتبليد

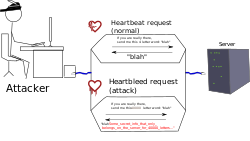

امتداد "هارت بيت"، في RFC 6520، يختبر روابط الاتصالات الآمنة TLS/DTLS بالسماح للحاسوب في إحدى نهايتي الوصلة بإرسال رسالة "طلب هارت بيت"، والتي تتكون من حمولة، عادة ما تكون نصية، مع طول الحمولة معبراً عنه كرقم صحيح من 16-بت. بعدها يجب أن يرسل الحاسوب المستقبل نفس الحمولة للمرسِل.

الإصدارات المتأثرة من أوپنإسإسإل تخصص عازل من الذاكرة للرسالة ليتم اعادتها حسب حقل الطول في الرسالة المطلوبة، بغض النظر على حجم الحمولة الفعلية في هذه الرسالة. يتسبب هذا في فشل في القيام التحقق من الحدود bounds checking، فإن الرسالة العائدة تتكون من الحمولة المطلوبة يليها أي شيء آخر يتصادف تواجده في في عازل الذاكرة المخصص. المشكلة تفاقمت بقرار أوپنإسإسإل بكتابة إصدارها الخاص من أنمطاط C dynamic memory allocation (malloc وfree). نتيجة لذلك، تعود الذاكرة المخصصة المتضخمة للطالب والتي عادة ما تحتوي علىبيانات من مجموعات الذاكرة التي تم طلبها في السابق وأطلقها أوپنإسإسإل. مجموعات الذاكرة هذه قد تحتوي على معلومات حساسة أرسلها المستخدمون أو حتى مفاتيح خاصة يستخدمها أوپنإسإسإل. بالإضافة إلى ذلك، عن طريق استخدام أنماط ادارة الذاكرة الخاصة به، قد يتجاوز أوپنإسإسإل عن تدابير التخفيف في بعض أنظمة التشغيل والتي قد تتعرف أو تقضي على الثغرة.[43]

ثغرة هارتبليد يتم استغلالها بارسال طلب "هارت بيت" مشوه بحمولة صغيرة وحقل طول كبير إلى الخادم ليحصل المهاجمون على رد بالتصريح بقراءة أكثر من 64 كيلوبايت من ذاكرة الخادم التي غالباً ما تكون مستخدمة في السابق من قبل إسإسإل.[44] المهاجمون بهذه الطريقة يمكنهم الحصول على معلومات حساسة، تمس بأمن الخادم ومستخدميه. قد تشمل هذه البيانات المفتاح الخاص،[19][21] والذي قد يمكن المهاجمون من فك شفرة الحركة الحالية أو المخزنة عن طريقه هجوم man-in-the-middle كبير (if perfect forward secrecy ليس مستخدم من لم يكن مستخدم من قبل الخادم أو العميل), or active man-in-the-middle if perfect forward secrecy is used. لا يمكن للمهاجم التحكم بالبيانات المسترجعة، حيث أن أوپنإسإسإل عادة ما يستجيب بأجزاء من الذاكرة تم تجاهلها مؤخراً.

يمكن للثغرة أيضاً أن تكشف عن الأجزاء الغير مشفرة من طلبات المستخدمين وردودهم، وتشمل أي شكل من post data في طلبات المستخدمين، سجلات المتصفح وكلمات السر، والتي قد تسمح للمهاجمين بسرقة هوية مستخدم آخر للخدمة.[45]

التأثير

بمهاجمة الخدمة التي تستخدم الإصدار المعرض للإصابة من أوپنإسإسإل، قد يتمكن مهاجم بعيد غير موثوق فيه من الحصول على معلومات حساسة، مثل المفاتيح السرية. من خلال الاستفادة بهذه المعلومات، قد يتمكن المهاجم من فش شفرة، محاكاة، أو القيام بهجمات man-in-the-middle attacks على شبكة الحركة والتي تكون من جهة أخرى محمية بواسطة أوپنإسإسإل.[46]

إصدارات أوپنإسإسإل المتأثرة

الإصدارات المتأثرة منأوپنإسإسإل، تشمل أوپنإسإسإل 1.0.1 من خلال غصدار 1.0.1f (inclusive). أوپنإسإسإل 1.0.1g، أوپنإسإسإل 1.0.0 branch وأوپنإسإسإل 0.9.8 branch هي غير معرضة للإصابة.[47]

برامج ومهام القابلية للإصابة

ملفات مصادر البرامج المعرضة للغصابة هي t1_lib.c and dl_both.c والوظائف المعرضة للإصابة هي tls1_process_heartbeat() وdtls1_process_heartbeat().[48]

الحل

الثغرة مصنفة على أنها a buffer over-read,[49] الحالة التي يسمح فيها البرنامج بقراءة معلومات إضافية أكثر مما ينبغي أن يسمح به.[50] يمكن حل المشكلة بتجاهل رسائل طلب هارتبليد التي تطلب معلومات إضافية أكثر مما تحتاجه their payload.

إصدار أوپنإسإسإل1.0.1g يضيف بعض bounds checks لمنع buffer over-read. على سبيل المثال، اختبار

if (1 + 2 + payload + 16 > s->s3->rrec.length) return 0; /* silently discard per RFC 6520 sec. 4 */

has been added in front of the line

pl = p;

قائمة كاملة للتغيرات متاحة على git.openssl.org.[51]

بالرغم من أن برنامج الترقيع (مكتبة أوپنإسإسإل وأي ثنائيات مرتبطة بثبات) تحل الثغرة، البرنامج النشط سيستمر في استخدام رمز أوپنإسإسإل الموجود في الذاكرة والمحتوي على ثغرة حتى يتم اغلاق واعادة تشغيل كل تطبيق، ومن ثم يمكن تحميل رمز الترقيع. علاوة على ذلك، من أجل استعادة الخصوصية والسرية، جميع البيانات الخاصة أو السرية يجب أن تستبدل، نظراً لأنه من غير الممكن معرفة ما إذا كانت تعرضت للخطر وقت ما كان رمز التعرض للإصابة قيد الاستخدام:[52]

- all possibly compromised private key-public key pairs must be regenerated,

- all certificates linked to those possibly compromised key pairs need to be revoked and replaced, and

- all passwords on the possibly compromised servers need to be changed.

خدمات القابلية للإصابة

أتيحت خدمات عديدة لإختبار ما إذا كانت ثغرة هارتبلي موجودة في الموقع محل الاختبار، وتشمل

- أدى اختبار هارتبليد والمقدمة من شركة يوروپيان أي تي للأمن[53]

- الماسح الضوئي لهارتبليد من عالم التعمية الإيطالي فليپو ڤالسوردا[54]

- Heartbleed Vulnerability Test by Cyberoam [55]

- مختبر كريتيكال واتش فري أونلاين هارتبليد[56]

- وحدة الماسح الضوئي لهارتبليد من متاسپلويت [57]

- الماسح الضوئي لخادم هارتبليد من رهمان[58]

- كشاف هارتبليد من لوكأوت لأمن المحمول، تطبيق لأجهزة أندرويد يقوم بفحض إصدار أوپنإسإسإل الموجود على الجهاز ويظهر إذا ما كان هناك إصابة بهارتبليد[59]

- فاحص هارتبليد وتستضيفه لاستپاس[60]

- ماسح ضوئي على نطاق الشبكة أونلاين لتحقق من الإصابة بهارتبليد من Pentest-Tools.com [61]

- الماسح الضوئي لأوفيشيال أوفلاين في پاثيون من ردهيت "https://access.redhat.com/labs/heartbleed/heartbleed-poc.py".

{{cite web}}: External link in|title= - مختبرات إسإسإل هواليس SSL Server Test which not only looks for the Heartbleed bug, but can also find other SSL/TLS implementation errors.

- امتدادات المتصفح مثل كرومبليد وفوكسبليد.

أدوات أمن أخرى تم ضافتها لدعم العثور على الثغرة. على سبيل المثال، سورسفاير أصدرت برنامج سنورت للتحقق من هجوم هارتبليد.[62] تنابل نتورك سكيوريتي كتبت a plugin for its Nessus vulnerability scanner that can scan for this fault.[63]

الخدمات المتأثرة

الإصدارات التالية من أوپنإسإسإل والتي تقرر أنها عرضة للإصابة بهارتبليد:

- أوپنإسإسإل 1.0.2-beta

- أوپنإسإسإل 1.0.1 – أوپنإسإسإل 1.0.1f

- باسثناء رقعة نظم التشغيل CVE-2014-0160 التي تم تنصيبها والتي لا تغير إصدار المكتبة، وهذا هو الحال في دبيان وتشمل مشتقات مثل أوبونتو ولينوكس مينت)، أوپنإسإسإل، فريإسيوإسإي، فريبيإسدي وفيدورا (ويشمل مشقتل مثل رد هيت إنترپرايز لينوكس، سنتأوإس وأمازون لينوكس.

الإصدارات التالية من أوپنإسإسإل تشمل رقع لإصلاح ثغرة هارتبليد:

- أوپنإسإسإل 1.0.2-beta2 (القادم)

- أوپنإسإسإل 1.0.1g

لحل مشكلة الثغرة، ينصح مديرو الخادم باستخدام 1.0.1g أو اعادة كتابة أوپنإسإسإل مع -DOPENSSL_NO_HEARTBEATS, thus disabling the vulnerable feature until the server software can be updated. [26]

المواقع الإلكترونية وخدمات الوب

المواقع التالية بها خدمات affected or made announcements recommending تنصح المستخدمين بتحديث كلمات السر كاستجابة للثغرة:

تطبيقات البرامج

- IPCop 2.1.4 صدر في 8 أبريل 2014، with a fix for "the OpenSSL library everybody is talking about".[86]

- LastPass Password Manager was not vulnerable, due its use of forward secrecy, but it recommended users change passwords that LastPass stored for vulnerable websites.[87]

- LibreOffice 4.2.3 was released on April 10, 2014 with a fix for CVE-2014-0160[88]

- LogMeIn claimed to have "updated many products and parts of our services that rely on OpenSSL".[89]

ردود الفعل

On the day of the announcement, April 7, 2014, the Tor Project issued an announcement on its blog and advised that anyone seeking "strong anonymity or privacy on the Internet" should "stay away from the Internet entirely for the next few days while things settle." They also recommended that Tor relay operators and hidden service operators revoke and generate fresh keys after patching OpenSSL, but noted that Tor relays use two sets of keys and that Tor's multi-hop design minimizes the impact of exploiting a single relay.[90]

The Canadian federal government temporarily shut online services of the Canada Revenue Agency (CRA) and several government departments over Heartbleed bug security concerns[91][92] and the federal Canadian Cyber Incident Response Centre issued a security bulletin advising system administrators about the bug.[93]

Platform maintainers like the Wikimedia Foundation advised their users to change passwords.[83] A US Cabinet spokesman recommended that "People should take advice on changing passwords from the websites they use...Most websites have corrected the bug and are best placed to advise what action, if any, people need to take."[94]

An analysis posted on GitHub of the top 1000 most visited websites on April 8, 2014 revealed vulnerabilities in sites including Yahoo!, Imgur, Stack Overflow, Slate, and DuckDuckGo.[95][96]

الأسباب الأصلية والدروس المستفادة

Theo de Raadt, founder and leader of the OpenBSD and OpenSSH projects, has criticized the OpenSSL developers for writing its own memory management routines and thereby circumventing OpenBSD C standard library exploit countermeasures, saying "OpenSSL is not developed by a responsible team."[97][43]

The author of the bug, Robin Seggelmann,[98] stated that he "missed validating a variable containing a length" and denied any intention to submit a flawed implementation.[16] Following Heartbleed's disclosure, Seggelmann has stated that OpenSSL is not reviewed by enough people.[99]

المصادر

- ^ McKenzie, Patrick (April 9, 2014). "What Heartbleed Can Teach The OSS Community About Marketing".

- ^ Biggs, John (April 9, 2014). "Heartbleed, The First Security Bug With A Cool Logo". TechCrunch.

- ^ "Cyberoam Security Advisory - Heartbleed Vulnerability in OpenSSL". April 11, 2014.

- ^ Mutton, Paul (April 8, 2014). "Half a million widely trusted websites vulnerable to Heartbleed bug". Netcraft Ltd.

- ^ Perlroth, Nicole; Hardy, Quentin (April 11, 2014). "Heartbleed Flaw Could Reach to Digital Devices, Experts Say". New York Times.

- ^ Chen, Brian X. (April 9, 2014). "Q. and A. on Heartbleed: A Flaw Missed by the Masses". New York Times.

- ^ Wood, Molly (April 10, 2014). "Flaw Calls for Altering Passwords, Experts Say". New York Times.

- ^ Manjoo, Farhad (April 10, 2014). "Users' Stark Reminder: As Web Grows, It Grows Less Secure". New York Times.

- ^ Zhu, Yan (April 8, 2014). "Why the Web Needs Perfect Forward Secrecy More Than Ever". Electronic Frontier Foundation.

- ^ Goodin, Dan (April 8, 2014). "Critical crypto bug exposes Yahoo Mail, other passwords Russian roulette-style". Ars Technica.

- ^ "Schneier on Security: Heartbleed". Schneier on Security. April 11 2014.

{{cite web}}: Check date values in:|date=(help) - ^ Steinberg, Joseph (April 10, 2014). "Massive Internet Security Vulnerability – Here's What You Need To Do". Forbes.

- ^ Kelion, Leo (April 11, 2014). "BBC News - US government warns of Heartbleed bug danger". Bbc.com.

- ^ "OpenSSL bug CVE-2014-0160". Tor Project. April 7, 2014.

- ^ "CVE – CVE-2014-0160". Cve.mitre.org. Retrieved April 10, 2014.

- ^ أ ب Grubb, Ben (April 11, 2014). "Man who introduced serious 'Heartbleed' security flaw denies he inserted it deliberately". The Sydney Morning Herald.

- ^ "#2658: [PATCH] Add TLS/DTLS Heartbeats". OpenSSL. 2011.

- ^ "Meet the man who created the bug that almost broke the Internet". Globe and Mail. April 11, 2014.

- ^ أ ب ت ث Codenomicon Ltd (April 8, 2014). "Heartbleed Bug".

- ^ Goodin, Dan (April 8, 2014). "Critical crypto bug in OpenSSL opens two-thirds of the Web to eavesdropping". Ars Technica.

- ^ أ ب Hagai Bar-El (April 9, 2014). "OpenSSL "Heartbleed" bug: what's at risk on the server and what is not".

- ^ "heartbeat_fix". Retrieved April 14, 2014.

- ^ "CloudFlare – Update on the Heartbleed OpenSSL Vulnerability". April 12, 2014.

- ^ "Mark J Cox – #Heartbleed". Retrieved April 12, 2014.

- ^ Seggelmann, R.; et al. (February 2012). "Transport Layer Security (TLS) and Datagram Transport Layer Security (DTLS) Heartbeat Extension". RFC 6520. Internet Engineering Task Force (IETF). Retrieved April 8, 2014.

{{cite web}}: Explicit use of et al. in:|author=(help) - ^ أ ب ت The OpenSSL Project (April 7, 2014). "OpenSSL Security Advisory [07 Apr 2014]".

- ^ "Why is it called the 'Heartbleed Bug'?".

- ^ "Näin suomalaistutkijat löysivät vakavan vuodon internetin sydämestä - transl/Finnish researchers found a serious leakage of the heart of the Internet". April 10, 2014. Retrieved April 13, 2014.

- ^ Mehta, Neel. "Don't forget to patch DTLS". Twitter. Retrieved April 11, 2014.

- ^ Kleinman, Alexix (April 11, 2014). "The Heartbleed Bug Goes Even Deeper Than We Realized – Here's What You Should Do". The Huffington Post. Retrieved April 12, 2014.

- ^ Lawler, Richard (April 11, 2014). "Cloudflare Challenge proves 'worst case scenario' for Heartbleed is actually possible". Engadget. Retrieved April 12, 2014.

- ^ "The Heartbleed Challenge". CloudFlare. 2014.

- ^ {{{author}}}, Heartbleed bug: 900 SINs stolen from Revenue Canada, [[CBC News]], Apr 14, 2014. Some of the details are in the video linked from the page.

- ^ {{{author}}}, Canada Revenue Agency pushes tax deadline to May 5 after Heartbleed bug, [[Vancouver Sun]], April 13, 2014.

- ^ Cipriani, Jason (April 9, 2014). "Heartbleed bug: Check which sites have been patched". CNET. Retrieved April 14, 2014.

- ^ Gallagher, Sean (April 9, 2014). "Heartbleed vulnerability may have been exploited months before patch". Ars Technica. Retrieved April 10, 2014.

- ^ "Were Intelligence Agencies Using Heartbleed in November 2013?", April 10, 2014, Peter Eckersley, EFF.org

- ^ Graham, Robert (April 9, 2014). "No, we weren't scanning for hearbleed[sic] before April 7". Errata Security.

- ^ Riley, Michael. "NSA Said to Exploit Heartbleed Bug for Intelligence for Years". Bloomberg. Retrieved April 11, 2014.

- ^ "Report: NSA exploited Heartbleed for years". USA Today. Retrieved April 11, 2014.

- ^ "NSA exploited Heartbleed bug for two years to gather intelligence, sources say". Financial Post. Retrieved April 11, 2014.

- ^ "Statement on Bloomberg News story that NSA knew about the 'Heartbleed bug' flaw and regularly used it to gather critical intelligence". National Security Agency. April 11, 2014.

- ^ أ ب "Re: FYA: http: heartbleed.com". Gmane. Retrieved April 11, 2014.

- ^ Troy Hunt (April 9, 2014). "Everything you need to know about the Heartbleed SSL bug". Retrieved April 10, 2014.

- ^ "Why Heartbleed is dangerous? Exploiting CVE-2014-0160". IPSec.pl. 2014.

- ^ "Vulnerability Note VU#720951". kb.cert.org. Retrieved April 07, 2014.

{{cite web}}: Check date values in:|accessdate=(help) - ^ "Spiceworks Community Discussions". community.spiceworks.com. Retrieved April 11, 2014.

- ^ "Cyberoam Users Need not Bleed over Heartbleed Exploit". cyberoam.com. Retrieved April 11, 2014.

- ^ "CVE – CVE-2014-0160". Cve.mitre.org. Retrieved April 10, 2014.

- ^ "CWE – CWE-126: Buffer Over-read (2.6)". Cwe.mitre.org. February 18, 2014. Retrieved April 10, 2014.

- ^ "Git – openssl.git/commitdiff". Git.openssl.org. April 5, 2014. Retrieved April 10, 2014.

- ^ "Patched Servers Remain Vulnerable to Heartbleed OpenSSL | Hayden James". Haydenjames.io. Retrieved April 10, 2014.

- ^ "Heartbleed OpenSSL extension testing tool, CVE-2014-0160". Possible.lv. Retrieved April 11, 2014.

- ^ Heartbleed Scanner" by Italian cryptologist Filippo Valsorda

- ^ Heartbleed Vulnerability Test Tool" by Cyberoam

- ^ "Critical Watch :: Heartbleed Tester :: CVE-2014-0160". Heartbleed.criticalwatch.com. Retrieved April 14, 2014.

- ^ Metasploit module

- ^ Heartbleed Server Scanner by Rehmann

- ^ "Heartbleed Detector: Check If Your Android OS Is Vulnerable with Our App". Lookout Mobile Security blog. April 9, 2014. Retrieved April 10, 2014.

- ^ "Heartbleed checker". LastPass. Retrieved April 11, 2014.

- ^ "OpenSSL Heartbleed vulnerability scanner :: Online Penetration Testing Tools | Ethical Hacking Tools". Pentest-tools.com. Retrieved April 11, 2014.

- ^ "VRT: Heartbleed Memory Disclosure – Upgrade OpenSSL Now!". April 8, 2014. Retrieved April 11, 2014.

- ^ Mann, Jeffrey (April 9, 2014). "Tenable Facilitates Detection of OpenSSL Vulnerability Using Nessus and Nessus Perimeter Service". Tenable Network Security. Retrieved April 11, 2014.

- ^ "Heartbleed FAQ: Akamai Systems Patched". Akamai Technologies. April 8, 2014.

- ^ "AWS Services Updated to Address OpenSSL Vulnerability". Amazon Web Services. April 8, 2014.

- ^ "Dear readers, please change your Ars account passwords ASAP". Ars Technica. April 8, 2014.

- ^ "All Heartbleed upgrades are now complete". BitBucket Blog. April 9, 2014.

- ^ "Keeping Your BrandVerity Account Safe from the Heartbleed Bug". BrandVerity Blog. April 9, 2014.

- ^ "Twitter / freenodestaff: we've had to restart a bunch..." April 8, 2014.

- ^ "Security: Heartbleed vulnerability". GitHub. April 8, 2014.

- ^ "IFTTT Says It Is 'No Longer Vulnerable' To Heartbleed". LifeHacker. April 8, 2014.

- ^ "Heartbleed bug and the Archive | Internet Archive Blogs". Blog.archive.org. April 9, 2014. Retrieved April 14, 2014.

- ^ "Twitter / KrisJelbring: If you logged in to any of". Twitter.com. April 8, 2014. Retrieved April 14, 2014.

- ^ "The widespread OpenSSL 'Heartbleed' bug is patched in PeerJ". PeerJ. April 9, 2014.

- ^ "Heartbleed Defeated". Retrieved April 13, 2014.

- ^ "IMPORTANT ANNOUNCEMENTS FROM THE MAKERS OF CHILI". Retrieved April 13, 2014.

- ^ Codey, Brendan (April 9, 2014). "Security Update: We're going to sign out everyone today, here's why". SoundCloud.

- ^ "ctsai" (April 10, 2014). "SourceForge response to Heartbleed". SourceForge.

- ^ "Heartbleed". SparkFun. April 9, 2014.

- ^ "Heartbleed". Stripe (company). April 9, 2014. Retrieved April 10, 2014.

- ^ "Tumblr Staff-Urgent security update". April 8, 2014. Retrieved April 9, 2014.

- ^ Hern, Alex (April 9, 2014). "Heartbleed: don't rush to update passwords, security experts warn". The Guardian.

{{cite news}}: Italic or bold markup not allowed in:|publisher=(help) - ^ أ ب Grossmeier, Greg (April 8, 2014). "[Wikitech-l] Fwd: Security precaution – Resetting all user sessions today". Wikimedia Foundation. Retrieved April 9, 2014.

- ^ Grossmeier, Greg (April 10, 2014). "Wikimedia's response to the "Heartbleed" security vulnerability". Wikimedia Foundation blog. Wikimedia Foundation. Retrieved April 10, 2014.

- ^ "Wunderlist & the Heartbleed OpenSSL Vulnerability". April 10, 2014.

- ^ IPCop (April 8, 2014). "IPCop 2.1.4 is released". SourceForge electronic mailing lists. 139697815506679. Retrieved April 11, 2014.

- ^ Staff (April 8, 2014). "LastPass and the Heartbleed Bug". LastPass. Retrieved April 13, 2014.

- ^ italovignoli (April 10, 2014). "LibreOffice 4.2.3 is now available for download". The Document Foundation. Archived from the original on April 12, 2014. Retrieved April 11, 2014.

{{cite web}}: Unknown parameter|deadurl=ignored (|url-status=suggested) (help) - ^ "LogMeIn and OpenSSL". LogMeIn. Retrieved April 10, 2014.

- ^ "OpenSSL bug CVE-2014-0160". Tor Project. April 7, 2014. Retrieved April 9, 2014.

- ^ "Security concerns prompts tax agency to shut down website". CTV News. April 9, 2014. Retrieved April 9, 2014.

- ^ "Heartbleed: Canadian tax services back online". CBC News. Retrieved 14 April 2014.

- ^ "OpenSSL Heartbleed Vulnerability". Cyber Security Bulletins. Public Safety Canada. April 11, 2014. Retrieved April 14, 2014.

- ^ Kelion, Leo. "BBC News - US government warns of Heartbleed bug danger". Bbc.com. Retrieved April 14, 2014.

- ^ "heartbleed-masstest/top1000.txt". GitHub. April 8, 2014. Retrieved April 9, 2014.

- ^ Cipriani, Jason (April 10, 2014). "Which sites have patched the Heartbleed bug?". CNET. Retrieved April 10, 2014.

- ^ "Theo De Raadt's Small Rant On OpenSSL – Slashdot". It-beta.slashdot.org. Retrieved April 11, 2014.

- ^ Lia Timson (April 11, 2014). "Who is Robin Seggelmann and did his Heartbleed break the internet?". The Sydney Morning Herald.

- ^ Williams, Chris (April 11, 2014). "OpenSSL Heartbleed: Bloody nose for open-source bleeding hearts". The Register.

وصلات خارجية

- Summary and Q&A about the bug, – by Codenomicon Ltd

- The Heartbleed Hit List: The Passwords You Need to Change Right Now - by Mashable.

- Video (08:40) – Explanation of the Heartbleed bug

- PCMAG – Change Your Passwords

- Heartbleed bug : Frequently Asked questions

- Heartbleed Infographic showing sites affected and those secured

- 'Heartbleed' Bug: The Most Serious Bug in Recent Years

- Heartbleed - What Passwords to Change