نظام أسماء النطاقات

| نموذج TCP/IP (RFC 1122) |

|---|

| طبقة التطبيقات |

| BGP • DHCP • DNS • FTP • گوفر • GTP • HTTP • IMAP • IRC • NNTP • NTP • POP • RIP • RPC • RTCP • RTP • RTSP • SDP • SIP • SMTP • SNMP • SOAP • SSH • STUN • Telnet • TIME • TLS/SSL • XMPP • (المزيد) |

| طبقة النقل |

| TCP • UDP • DCCP • SCTP • RSVP • ECN • (المزيد) |

| طبقة الإنترنت |

| IP (IPv4, IPv6) • ICMP • ICMPv6 • IGMP • IPsec • (المزيد) |

| طبقة الوصل |

| ARP • RARP • NDP • OSPF • Tunnels (L2TP) • Media Access Control (إيثرنت, DSL, ISDN, FDDI) • Device Drivers • (المزيد) |

نظام أسماء النطاقات DNS وهو اختصار لجملة domain name system يُترجم إسم النطاق (اسم الميدان) (مثلا www.microsoft.com ) إلى عنوان المعرف الرقمي (IP Address) للنطاق. بمعنى اخر هو بروتوكول يقوم بترجمة أسماء النطاقات من كلمات إلى عنوان الآي پي (ip address). وهذه الترجمة ضرورية لأن الحاسوب يتعامل بالأرقام وليس بالكلمات. واسم النطاق، هو نظام التسمية الهرمية لأجهزة الكمبيوتر، والخدمات، أو أي مورد متصلة بشبكة الإنترنت أو بشبكة خاصة. وهي تربط مجموعة معلومات مختلفة مع أسماء النطاقات المخصصة لكل المشاركين. الأهم من ذلك ، فإنه يترجم أسماء النطاقات ذات مغزى للبشر إلى عددي (ثنائي) يعرف معدات أو أجهزة الربط الشبكي لتحديد ومعالجة هذه الأجهزة في جميع أنحاء العالم.

إن تقنية الDNS تشبه إلى حد كبير دليل الهاتف، حيث يمكننا في دليل الهاتف من خلال معرفة اسم الشخص الحصول على رقمه من أجل القيام بعملية الاتصال، اسم الشخص في الدليل يقابل في الشبكة الاسم المعرف للجهاز المراد الاتصال به عبر الشبكة و رقمه يقابل عنوان الـ IP الموافق للاسم المعرف للجهاز. عند الاتصال بحاسب آخر على الشبكة فمن الأفضل استعمال اسم هذا الحاسب بدلاً من استعمال عنوان IP له، عندها فإن الجهاز المتصل يقوم بالاتصال مع مخدم DNS الذي يقوم بعملية إلحاق عنوان IP الموافق للاسم المعرف للجهاز المطلوب الاتصال به، حيث أن عنوان الـ IP ضروري من أجل تأسيس عملية الاتصال عبر الشبكة.

قبل استخدام نظام DNS كانت عملية إنشاء الأسماء المعرفة للأجهزة تتم من خلال ملفات تسمى Host File، ولكن مع زيادة عدد الأجهزة التي تتضمنها الشبكة ثم تصميم نظام DNS لاستبدال ملفات الـ Host بقاعدة بيانات موزعة Distributed Database ذات حجم غير محدد نظرياً تسمح بتوزيع و أتمتة الإدارة، بالإضافة إلى تحسين الأداء و ذلك من خلال استعمال بنية هرمية لتعريف عناصر النطاق Domain، فخدمة DNS تؤمن ترجمة الأسماء المستخدمة للدلالة على عناصر النطاق إلى عناوين IP الموافقة، حيث أن استخدام أسماء ذات دلالة معينة أسهل من استخدام عناوين IP، مثلاً عندما ندخل على موقع عرب ترون على شبكة الإنترنت نستعمل الاسم: www.dc.com.sa الـ DNS يقوم بترجمة الاسم إلى عنوان IP الموافق، و هذه العملية تحفظ في قاعدة البيانات الموزعة (DNS Distributed Database).

ويقوم النظام بتوزيع مسؤولية تعيين أسماء النطاقات وربط هذه الأسماء بعناوين المعرف الرقمي IP address عن طريق تعيين مخدم اسماء Name server مخول من أجل كل نطاق. يتم تعيين خوادم الأسماء الرسمية authoritative name servers لتكون مسؤولة عن النطاقات الخاصة بها ، وبالتالي يمكن تعيين مخدمات اخرى لتكون مخولة من أجل كل المجالات الفرعية subdomain . وهذا ما جعل آلية نظام أسماء النطاقات موزعة ، محصنة ضد الخطأ ، وساعد على تجنب الحاجة إلى تسجيل مركزي واحد ليتم التشاور باستمرار وتحديثها.

وبصفة عامة ، نظام اسماء النطاقات يقوم أيضا بتخزين أنواع أخرى من المعلومات ، مثل قائمة مخدمات البريد mail server التي وضعت لنطاق معين. نظام اسماء النطاقات هو عنصر أساسي من وظائف للإنترنت لأنه يقدم خدمة موزعة متوفرة في كل انحاء العالم لاعادة توجيه بناء على كلمات مفتاحية.

التاريخ

تقنية النظام

تعتمد تقنية التسمية في النطاق على عملية التجميع الهرمي للأسماء حيث تعرف النطاقات Domains عدة مستويات مختلفة في بنية هرمية، و هذه المستويات هي:

1- النطاق أو الميدان الجذري ( Root Domain): يمثل أعلى مستوى في البنية الهرمية ويشار إليه بنقطة (.) Period .

2- مجال المستوى الأعلى (Top-Level Domains): يمثل هذا المستوى باختصارات من رمزين أو ثلاثة ، تعبر عن نوع المنظمة ، أو الموقع الجغرافي ، أو عن أي شيء آخر و الجدول التالي يعرض بعض الأمثلة عن الاختصارات التي تمثل مستوى القمة Top level Domains. يمكن لمجالات المستوى الأعلى Top Level Domain أن تحتوي على مجالات المستوى الثاني Second Level Domains، بالإضافة إلى المستخدمين.

3- مجال المستوى الثاني (Second Level Domains): يمكن أن يحتوي هذا المستوى على مستخدمين ، و على نطاقات أخرى تدعى Sub domains على سبيل المثال نطاق مؤسسة الدوائر الرقمية: dc.com.sa و يمكن أن يحتوي على حواسيب مثل: pc19.dc.com.sa ، أو نطاقات فرعية Sub domains مثل: technical.dc.com.sa .

4- أسماء المضيفين (Host Names): تكون أسماء المضيفين إشارة إلى كمبيوترات موجودة على الانترنت أو في شبكة خصوصية وتكون أسماء المضيفين دائماً في أقصى اليسار ضمن الاسم . وكما في المثال السابق يكون عنوان المضيف username@dc.com.sa ويكون بذلك اسم مؤهل بالكامل FQDN ) fully qualified domain name ).

عمل نظام أسماء النطاقات

يتألف نظام الـ DNS من ثلاثة عناصر أساسية :

الأجهزة الزبونة على الشبكة

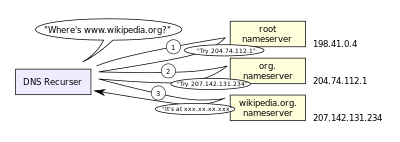

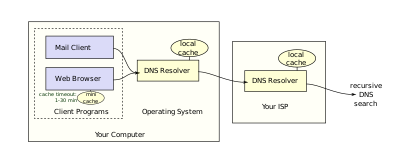

Resolvers أو Clients (الأجهزة الزبونة على الشبكة) : و هم مستخدمو الشبكة الذين يقومون بتقديم طلبات تحويل اسم معطى إلى عنوان IP الموافق و الضروري من أجل تحقيق الاتصال عبر الشبكة .

المخدمات

Name Servers أو Servers (المخدمات): تحتوي مخدمات الـ DNS على معلومات عن عناوين الحواسيب الزبونة على الشبكة و عناوين الـ IP الموافقة ، حيث تقدم هذه المعلومات إلى المستخدمين الذين يقومون بإرسال الطلبات Requests من أجل الحصول على مثل هذه المعلومات . في حال لم يكن المخدم Name Server قادراً على تقديم المعلومات لسبب أو لآخر ، فإن الطلب يمكن أن يمرر إلى مخدم آخر .

فضاء اسم النطاق

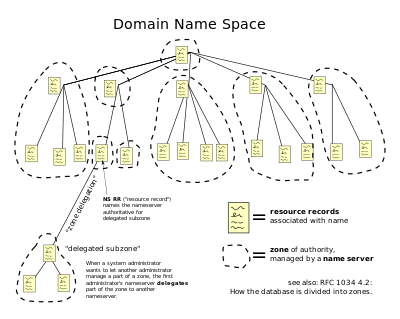

يتألف فضاء عنونة النطاق The domain name space من شجرة من اسماء النطاقات Domain Names. كل عقدة أو ورقة من هذه الشجرة قد تملك سجلات مصادر resource records تحتوى هذه السجلات معلومات مرتبطة باسماء النطاقات. تقسم الشجرة الى مناطق zones بدءاً من المنطقة الجذر DNS root zone. تتألف منطقة ال دي. إن .إس DNS zone من مجموعة من العقد المترابطة والتي تدار بواسطة مخدم اسماء مسؤول authoritative name server (مع ملاحظة أن مخدم الاسماء واحد يمكن أن يكون مسؤول ادارياُ عن عدة مناطق). ويمكن تقسيم المسؤولية الإدارية على أي منطقة ، وبالتالي خلق مناطق إضافية. يمكن أن يخول جزء من الفضاء القديم -وغالبا ما يكون نطاق فرعي - إلى مخدم اسماء أخر و كينونة إدارية إضافية.

مناطق النظام

تعتبر المنطقة Zone الوحدة الإدارية الأساسية في نظام الـ DNS و تمثل جزء من قاعدة بيانات الـ DNS . بشكل مبسط فإن الـZone تحتوي معلومات حول جزء من النطاق Domain ، و في حال وجود نطاقات فرعية Subdomains ضمن النطاق الكلي ، فإن كل نطاق فرعي يمكن تمثيله بواسطة Zone ، و تتوضع معلومات الـ Zone في ملف يسمى الـ Zone file.

على سبيل المثال لدينا النطاق الفرعي technical.dc.com.sa الذي يمثل الجزء الخاص بالقسم الفني (جزء من النطاق الكلي dc.com.sa ) يتم تمثيله بواسطة المنطقة Zone التي تحوي المعلومات المتعلقة بهذا النطاق الفرعي ، و بنفس الطريقة تمثل بقية النطاقات الفرعية .إن وجود المناطق Zones يؤدي إلى توزيع الإدارة و تسهيل الحصول على المعلومات والتعامل معها وزيادة كفاءة مخدمات الـ DNS في سرعة تنفيذ الخدمات و تحمل الأخطاء.

يوجد ثلاث أنواع للمناطق:

1- المناطق المتكاملة مع خدمة الدليل الفعال ( Active Directory_Integrated ): يمثل هذا النوع النسخة الأساسية لأي منطقة جديدة ، حيث تستعمل المنطقة Zone خدمات الدليل الفعال لتخزين و إجراء النسخ المطابق عن ملفات المناطق Zone Files.

2- المناطق الأساسية Standard Primary : و تمثل النسخة الأساسية لمنطقة جديدة حيث تخزن هذه النسخة على ملف نصي قياسي ، و يدار هذا النوع من المناطق و يحفظ على الحاسب الذي تم إنشاء المنطقة الجديدة Zone عليه .

3- المناطق الثانوية ( Standard Secondary ): هذا النوع يمثل نسخة مطابقة عن منطقة موجودة مسبقاً، وهو للقراءة فقط غير قابل للتعديل وتخزن في ملف نصي قياسي. يجب ملاحظة أنه عند إنشاء منطقة أساسية Primary Zone يجب أن يتم إنشاء منطقة ثانوية Secondary Zone، أي أنه يجب تحقيق التلازم بين المناطق الأساسية والثانوية. تتجلى الفائدة من المناطق الثانوية في إنشاء مصدر احتياطي للمعلومات يؤمن تقديم الخدمة للزبائن المستفيدين من خدمة DNS في الشبكة في حال توقف مخدم DNS الرئيسي عن العمل وتقليل الحمل على مخدم DNS الرئيسي الذي يحوي ملف قاعدة بيانات المنطقة الأساسية.

أنواع الطلبات التي يتم إرسالها إلى مخدم أسماء النطاق: يوجد ثلاث أنواع من الطلبات Queries التي يمكن أن يرسلها المستخدم إلى مخدم الـ DNS، و هذه الأنواع هي :

1- الطلب من نوع Recursive : في هذا النوع من الطلبات يقوم المخدم بإرسال المعلومات المطلوبة إلى الزبون صاحب الطلب ، أو يقوم بإرسال رسالة خطأ إلى الزبون في حال عدم توفر هذه المعلومات، في هذا النوع من الطلبات يكون المخدم غير قادراً على توجيه الطلب إلى مخدم آخر لتخديمه .

2- الطلب من نوع Iterative : في هذا النوع ، يقدم المخدم صاحب العلاقة أفضل خدمة قادر على تنفيذها إلى الزبون صاحب الطلب ، كأن يقدم عنوان الـ IP الموافق للاسم الذي ينتمي إلى فضاء الأسماء Domain Name Space أو أن يقدم الاسم المقابل لعنوان IP المعطى من قبل الزبون، أما في حال عدم توفر المعلومات المطلوبة فإن هذا المخدم يملك إمكانية توجيه هذا الطلب إلى مخدم آخر يمكن أن يقدم المعلومات الملائمة لحاجة الزبون على خـلاف ما يتم تحقيقه في الطلب من نوع Recursive .

3- الطلبات من نوع Inverse : تم إيجاد مثل هذا النوع من الطلبات من أجل تقديم الأسماء المناسبة لعناوين الـ IP المعطاة وذلك باستخدام نطاق خاص يسمى in-addr.arpa والذي يعطي الاسم المعرف للجهاز الزبون من خلال عنوان الـ IP لهذا الجهاز أي بشكل معاكس للطلبات آنفة الذكر. في هذا النطاق يتم تسجيل عناوين الـ IP بشكل عكسي ( بشكل مشابه لأسماء الـ DNS ) مما يسهل الحصول على على الاسم المطلوب من خلال عنوان الـ IP المعطى .

يتم تسجيل محتويات هذا النطاق ضمن سجلات خاصة تسمى PTR Records تنشأ بعد بناء نطاق in-addr.arpa ، حيث تحتوي هذه السجلات على عناوين الـ IP المكتوبة بصورة عكسية متبوعة باسم النطاق in-addr.arpa مع الأسماء المعرفة للأجهزة الموافقة . و كمثال على ذلك لإيجاد الاسم الموافق للعنوان 157.55.200.51 يوجه المستخدم طلباً من نوع Inverse للبحث ضمن سجلات PTR Records عن العنوان51.200.55.157 .in-addr.arpa من أجل الحصول على الاسم الموافق للجهاز .

سجلات أسماء النطاق

ذكرنا سابقاً أن قاعدة بيانات الـ DNS يمكن تقسيمها إلى مناطق ، حيث تعتبر السجلات المكون الأساسي لهذه المناطق. يطلق على هذه السجلات اسم سجلات المصادر( Resource Records ( RRs ، وأهم هذه السجلات:

1- Start of Authority Record: يمثل هذا السجل السجل الأول في أي منطقة من قاعدة بيانات أسماء النطاق، حيث يعرف بعض المتغيرات الخاصة بالنظام مثل زمن تحديث قاعدة البيانات، الرقم التسلسلي، بالإضافة إلى زمن بقاء المعلومات المؤقتة، وغيرها.

2- Host Record : يربط هذا السجل الاسم المعرف لجهاز معين بعنوان الـ IP الموافق له ، و يعتبر هذا النوع من السجلات المكون الأساسي لقاعدة بيانات الـ DNS . مثال: localhost IN A 127.0.0.1

3- CNAME Record : هذا النوع من السجلات يمكن من ربط أكثر من واحد من الأسماء المعرفة بعنوان IP واحد ، ويشار إلى هذا في بعض الأحيان بما يسمى الإلحاق Aliasing ، و كمثال عن محتويات سجل الـ Cname : ftp Cname pc19 www Cname pc19

نلاحظ أنه تم إلحاق الاسمين www و ftp بالاسم pc19 و بالتالي أصبحت هناك إمكانية للوصول إلى هذا الحاسب من خلال ثلاثة أسماء هي pc19,www,ftp .

منطقة البحث الأمامي

منطقة البحث الأمامي Forward Lookup Zone، هذا النوع من المناطق يمكن نوعي الطلبات Recursive و Iterative السابقي الذكر ، أي أنه يتم من خلال هذه المناطق الحصول على عنوان الـ IP الموافق للاسم المعطى وفق نوعي الطلب السابقين . من الجدير ذكره أنه يجب إعداد منطقة بحث أمامي واحدة على الأقل في كل مخدم DNS لكي تعمل خدمة الـ DNS .

ملاحظة : عند تنصيب خدمة الدليل الفعال باستخدام معالج تنصيب خدمة الدليل الفعال Active Directory Installation Wizard و السماح للمعالج بتنصيب و تهيئة مخدم الـ DNS، فإن المعالج سيقوم بإنشاء منطقة بحث أمامي بشكل تلقائي .

منطقة البحث العكسي

منطقة البحث العكسي Reverse Lookup Zone، تمكن هذه المناطق نوع الطلبات Reverse فقط، و الذي يتم من خلاله الحصول على الاسم الموافق لعنوان الـ IP الذي يقدمه المستخدم . هذا النوع غير ضروري لعمل خدمة أسماء النطاقات كما هو الحال في منطقة البحث الأمامي.

يعد الحصول على اسم المستخدم بالاعتماد على عنوان الـ IP ضرورياً في بعض التطبيقات ، فعلى سبيل المثال إذا قام أحد البرامج باستدعاء خدمات معينة عن طريق عنوان الـ IP للحاسب أو المخدم ، عندها يتم تنفيذ استعلام من نوع Reverse يقدم الاسم الموافق لهذا العنوان ، و هذا ما نلاحظه عند تصفح شبكة الانترنت حيث يمكن تقديم عنوان الـ IP أو الأسماء على حد سواء ، أي أننا يمكن أن استخدام العنوان 198.168.1.201 أو العنوان www.microsoft.com للوصول إلى موقع شركة مايكروسوفت. [1]

أسماء النطاقات الدولية

مخدمات الأسماء

مخدمات الأسماء الرسمية

مخدم الاسماء الرسمية Authoritative name server هو اسم المخدم الذي يعطي الأجوبة التي تم تكوينها من قبل المصدر الأصلي كأن تصدر عن المدير المسؤول عن النطاق أو بنتيجة استخدام نظام أسماء النطاقات الديناميكية dynamic DNS، وهذا ما يميز هذه المخدمات عن المخدمات التي تستجيب عن الاستفسارات بتقديم اجابات تحصل عليها بواسطة الاستعلام من مخدم اسماء آخر. يوجد نوع من هذه المخدمات Authoritative-only name Server يقتصر على تقديم خدمة الاسماء الرسمية فقط اي أنها ترجع اجابات على الاستفسارات عن اسماء النطاق التي هي مخولة بتقديمها من مصدرها الرسمي فقط ولا تقوم بالاستعلام من مخدمات آخرى.

مخدمات الاسماء الرسمية يمكن أن تكون إما مخدم سيد Master Server أو مخدم رق Slave Server. المخدم السيد هو المخدم الذي يتحوي النسخة الأصلية للملف الذي يحوي سجلات اسماء النطاقات للمنطقة Zone Records. بينما يعتمد المخدم الرق على نسخة يحدثها دورياً من خلال اتصاله بالمخدم السيد باستخدام آلية التحديث التلقائي للحصول على نسخة مطابقة للسجلات الرئيسية.

يكرس لكل منطقة نطاق DNS zone مجموعة من مخدمات اسماء رسمية والتي تدون في سجلات المنطقة الأب بسجل من النوع NS.

مخدمات الأسماء المختزنة والعودية

DNS resolvers

العمليات

آلية حل الأسماء

Circular dependencies and glue records

التخزين المؤقت للسجل

البحث العكسي

البحث عن العميل

+ 4.5.1 Broken resolvers o 4.6 Other applications

- 5 Protocol details

- 6 DNS resource records

o 6.1 Wildcard DNS records

امتدادات البروتوكول

التحديث الديناميكي للمنطقة

مسائل أمنية

تسجيل أسماء النطاقات

| المجال | الوصف | الطوق(octets) |

|---|---|---|

| NAME | Name of the node to which this record pertains. | (variable) |

| TYPE | Type of RR. For example, MX is type 15. | 2 |

| CLASS | Class code. | 2 |

| TTL | Unsigned time in seconds that RR stays valid, maximum is 2147483647. | 4 |

| RDLENGTH | Length of RDATA field. | 2 |

| RDATA | Additional RR-specific data. | (variable) |

معايير الإنترنت

The Domain Name System is defined by Request for Comments (RFC) documents published by the Internet Engineering Task Force (Internet standards). The following is a list of RFCs that define the DNS protocol.

- RFC 920, Domain Requirements - Specified original top-level domains

- RFC 1032, Domain Administrators Guide

- RFC 1033, Domain Administrators Operations Guide

- RFC 1034, Domain Names - Concepts and Facilities

- RFC 1035, Domain Names - Implementation and Specification

- RFC 1101, DNS Encodings of Network Names and Other Types

- RFC 1123, Requirements for Internet Hosts—Application and Support

- RFC 1178, Choosing a Name for Your Computer (FYI 5)

- RFC 1183, New DNS RR Definitions

- RFC 1591, Domain Name System Structure and Delegation (Informational)

- RFC 1912, Common DNS Operational and Configuration Errors

- RFC 1995, Incremental Zone Transfer in DNS

- RFC 1996, A Mechanism for Prompt Notification of Zone Changes (DNS NOTIFY)

- RFC 2100, The Naming of Hosts (Informational)

- RFC 2136, Dynamic Updates in the domain name system (DNS UPDATE)

- RFC 2181, Clarifications to the DNS Specification

- RFC 2182, Selection and Operation of Secondary DNS Servers

- RFC 2308, Negative Caching of DNS Queries (DNS NCACHE)

- RFC 2317, Classless IN-ADDR.ARPA delegation (BCP 20)

- RFC 2671, Extension Mechanisms for DNS (EDNS0)

- RFC 2672, Non-Terminal DNS Name Redirection

- RFC 2845, Secret Key Transaction Authentication for DNS (TSIG)

- RFC 3225, Indicating Resolver Support of DNSSEC

- RFC 3226, DNSSEC and IPv6 A6 aware server/resolver message size requirements

- RFC 3597, Handling of Unknown DNS Resource Record (RR) Types

- RFC 3696, Application Techniques for Checking and Transformation of Names (Informational)

- RFC 4343, Domain Name System (DNS) Case Insensitivity Clarification

- RFC 4592, The Role of Wildcards in the Domain Name System

- RFC 4635, HMAC SHA TSIG Algorithm Identifiers

- RFC 4892, Requirements for a Mechanism Identifying a Name Server Instance (Informational)

- RFC 5001, DNS Name Server Identifier (NSID) Option

- RFC 5395, Domain Name System (DNS) IANA Considerations (BCP 42)

- RFC 5452, Measures for Making DNS More Resilient against Forged Answers'

- RFC 5625, DNS Proxy Implementation Guidelines (BCP 152)

الأمن

- RFC 4033, DNS Security Introduction and Requirements

- RFC 4034, Resource Records for the DNS Security Extensions

- RFC 4035, Protocol Modifications for the DNS Security Extensions

- RFC 4509, Use of SHA-256 in DNSSEC Delegation Signer (DS) Resource Records

- RFC 4470, Minimally Covering NSEC Records and DNSSEC On-line Signing

- RFC 5011, Automated Updates of DNS Security (DNSSEC) Trust Anchors

- RFC 5155, DNS Security (DNSSEC) Hashed Authenticated Denial of Existence

- RFC 5702, Use of SHA-2 Algorithms with RSA in DNSKEY and RRSIG Resource Records for DNSSEC

انظر أيضا

- أصل بديل لنظام أسماء النطاقات

- مقارنة بين برامج خوادم نظام أسماء النطاقات

- تسميم كاش نظام أسماء النطاقات

- اختطاف نظام أسماء النطاقات

- برنامج ادارة نظام أسماء النطاقات

- نظام أسماء النطاقات الديناميكي

- أمن مزود الإنترنت

- قائمة أنواع سجلات نظام أسماء النطاقات

- نظام أسماء النطاقات دوار

- Split-brain DNS

- تسريع تصفح النت بواسطة google

وصلات خارجية

- Acmqueue.com, DNS Complexity, Paul Vixie, ACM Queue

- Zytrax.com, Open Source Guide - DNS for Rocket Scientists, an on-line technical.

- A listing of some DNS tools

- CircleID - Open news and opinion hub for all DNS related topics